스마트시대

Active Directory IIS 본문

728x90

- IIS에서는 다음과 같이 구성한다.

| host | W2k19-AD | W2k19-Mem1 | W2k19-Mem2 | W10-1 | W10-2 |

| IP | 10.0.0.1 | 10.0.0.2 | 10.0.0.3 | 10.0.0.101 | 10.0.0.102 |

| SM | 255.255.255.0 | ||||

| DNS | 10.0.0.1, 8.8.8.8 | ||||

| Roles | ADDS | Member | Member | Test1 | Test2 |

| DC | WEB | WEB | |||

| DHCP | DHCP | ||||

| FTP | FTP | ||||

| NIC | NAT | NAT | NAT | NAT | NAT |

1. Active Directory IIS 구성

- mem1에서 IIS를 추가해준다. 역할 서비스에서는 상단의 체크항목들을 선택한다.

- AD서버에서 test_a, test_b유저를 생성한다.

- DNS관리자에서 10.0.0.2(mem1서버)를 향한 DNS등록을 해준다.

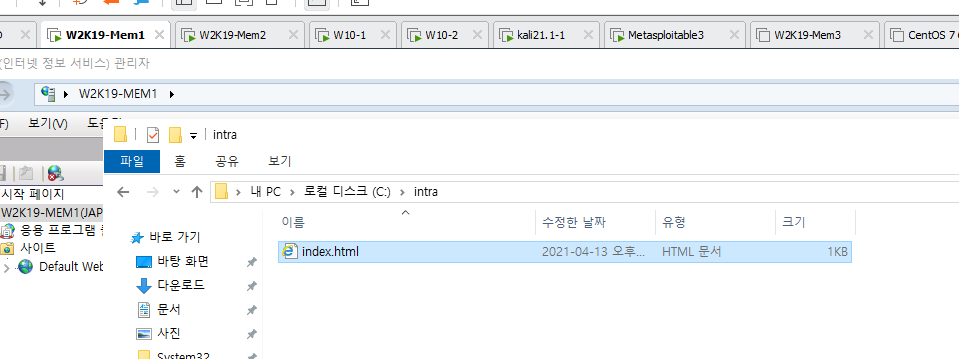

- Mem1서버에서 C드라이브에 web, blog, intra폴더를 만들고 각 폴더 안에 index.html파일을 생성한다. blog폴더 안에는 ftp 사용자 격리를 위해 생성하며, 도메인 이름의 폴더와 그 안에 유저 이름의 폴더를 만든다.

- IIS 관리자에서 웹사이트를 추가하여 사이트 이름과 실제 경로를 추가한다.

- 3개의 호스트 모두 기본 문서에서 index.html을 위로 이동시킨다.

- intra페이지 windows인증을 사용한다.

- main, blog페이지는 익명인증을 사용한다.

- 보안성 향상을 위해 실제 경로를 blog/로 끌어다 주는 작업의 일환으로 blog에 가상 디렉터리를 추가한다. b유저에 대해서도 동일하게 진행한다.

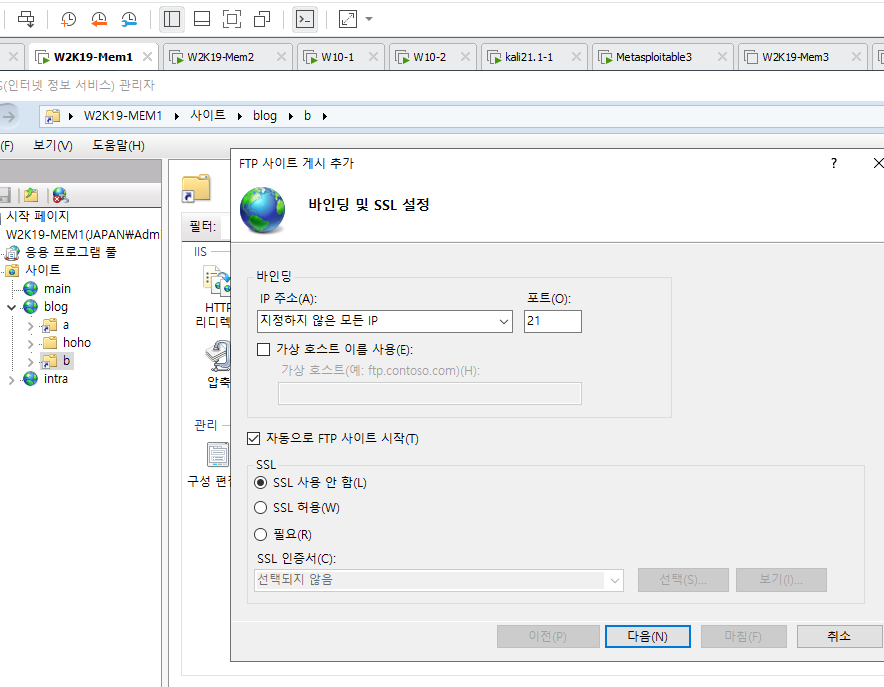

- blog에서 FTP를 게시한다.

- SSL 사용 안 함을 선택하고 나머지는 기존 설정을 한다.

- FTP 권한 부여 규칙해서 지정한 사용자를 선택하여 사용 권한에 읽기와 쓰기 권한을 준다.

- FTP 메시지를 설정해준다.

- FTP 인증에서는 기본 인증만 사용한다.

- FTP 사용자 격리에서 사용자 이름 실제 디렉터리를 선택하여 chroot기능을 이용한다.

- W10-1에서 FTP를 이용하여 전송할 웹페이지를 생성한다.

- cmd에서 a, b유저로 각각 로그인 하여 a_index.html, b_index.html를 전송해준다.

2. Active Directory IIS 구성 복제

- mem1서버에서 c드라이브에 config폴더를 생성한다. config의 사용권한에서 읽기 권한만 부여한다.

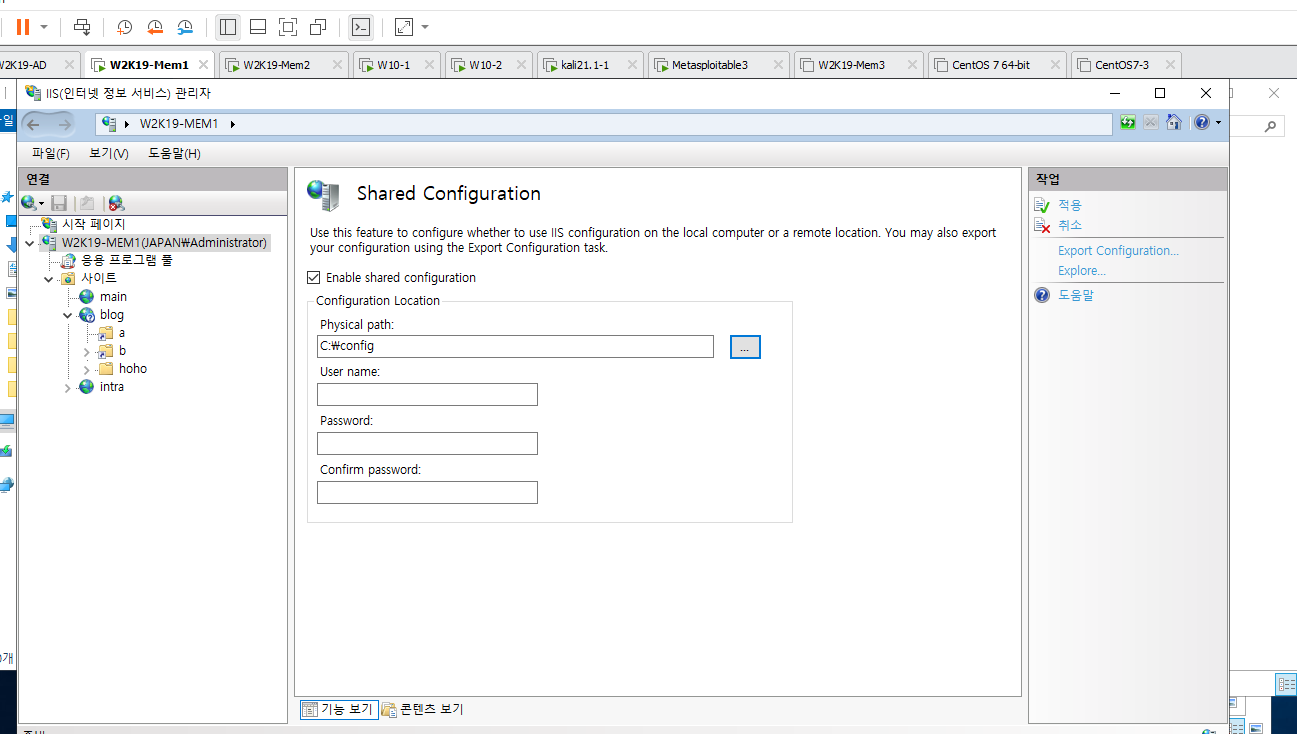

- IIS 관리자에서 shared configuration를 클릭하여 export configuration을 클릭한다.

실제 경로를 지정해주고 비밀번호는 평소보다 복잡하게 설정해준다.

- 설정내용을 확인하고 적용을 클릭한다.

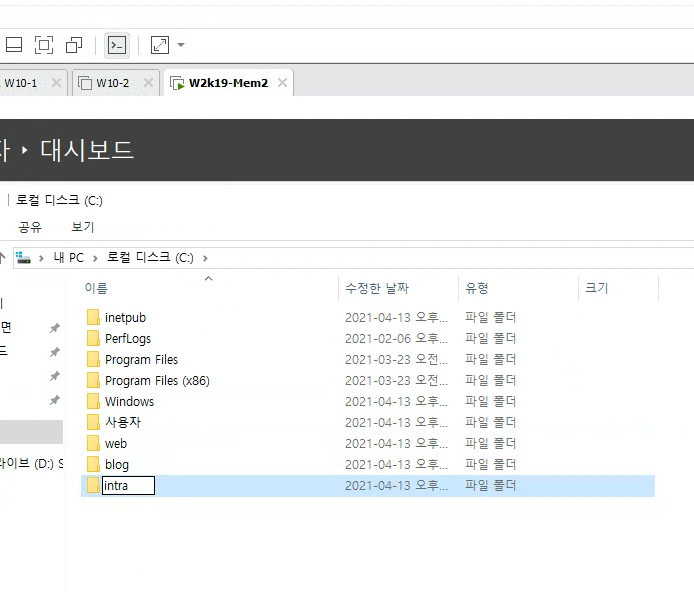

- mem2서버에서 c드라이브에 똑 같은 폴더를 만들어 주고 IIS관리자 -> shared configuration 에서 실제경로를 mem1서버의 config폴더를 지정하고 적용을 클릭한다.

- IIS를 종료 후 재실행하면 구성이 복제되어 있는 것을 알 수 있다.

3. Active Directory IIS DFS 복제

- mem1, mem2서버의 역할 및 기능 추가 마법사에서 DFS복제를 설치한다.

- mem1서버의 DFS관리를 열어 새 복제 그룹을 클릭한다.

- 복제 그룹 종류로는 다목적 복제 그룹을 선택하고 복제 그룹이름은 www로 한다.

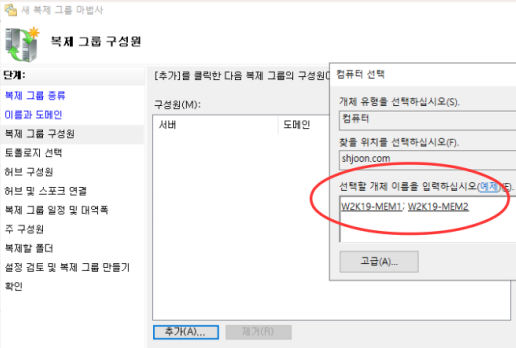

- 추가를 클릭하여 mem1, mem2를 추가해준다. 반드시 같은 도메인의 맴버로 가입이 되어 있어야 DFS를 사용할 수 있다.

- 토폴로지로는 풀 메시를 선택한다.

- 지정한 대역폭을 사용하여 계속 복제를 선택한다.

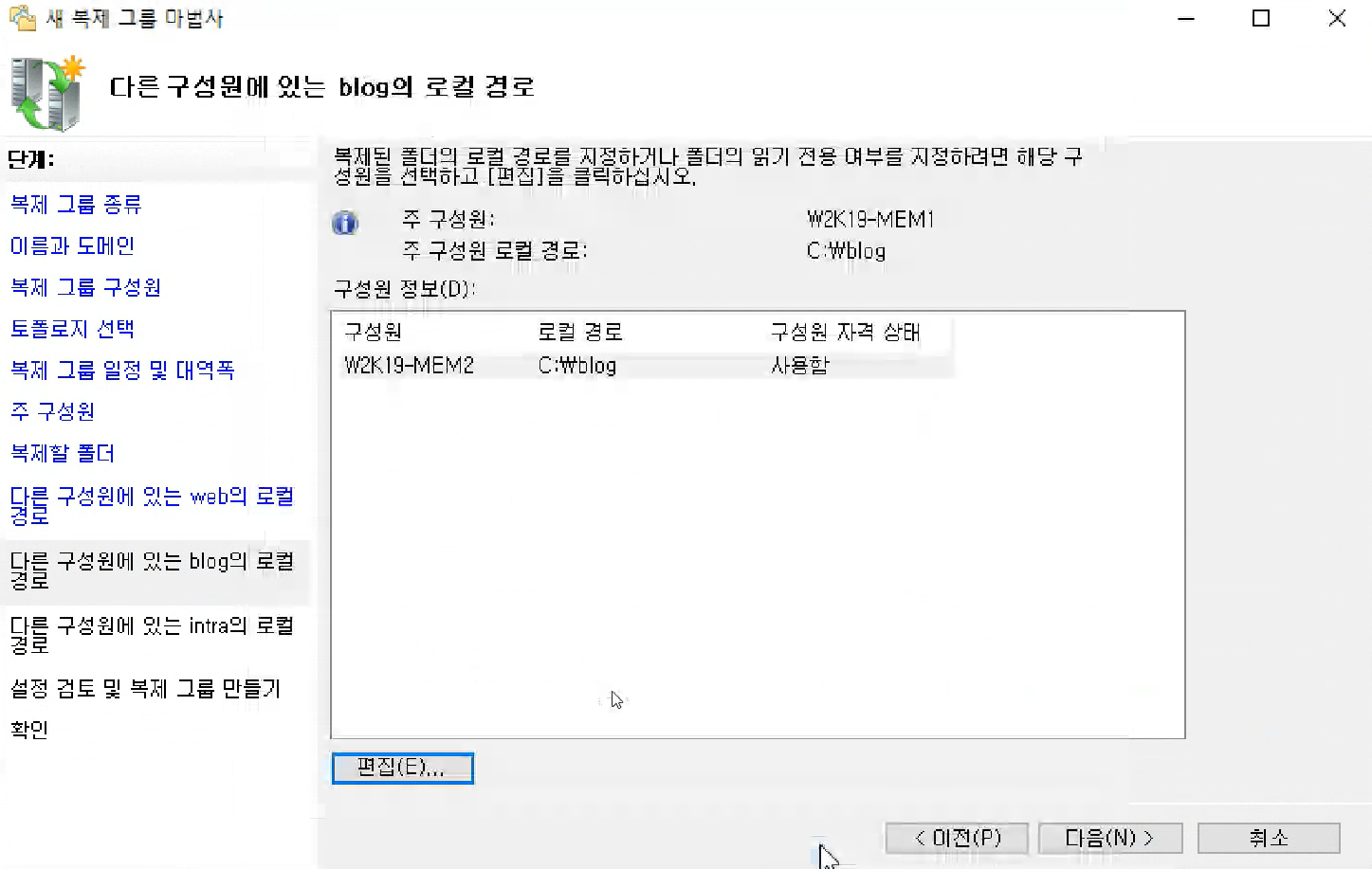

- 주 구성원은 mem1을 선택한다.

- 복제할 폴더를 상단과 같이 추가해주고

- 각 폴더마다 경로를 설정해준다.

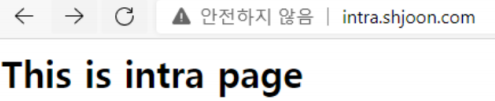

- AD서버의 DNS관리자에서 www, blog, intra를 10.0.0.3(mem2)와 매핑한다.

- 설정되는데까지 15분 정도가 소요된다. 15분 후 상단의 페이지에 접속이 되는지 확인하고 cmd창에서 netstat –nat –p tcp로 10.0.0.3에 접속했는지 확인한다.

728x90

반응형

'온프레미스 > Windows Server 2019' 카테고리의 다른 글

| Active Directory Certificate and FTPS (0) | 2021.08.19 |

|---|---|

| Active Directory DHCP (0) | 2021.08.19 |

| Active Directory VPN (0) | 2021.08.19 |

| Windows Server Active Directory 실습 -3 (0) | 2021.06.24 |

| Windows Server Active Directory 실습 -2 (0) | 2021.06.24 |

Comments